sqli-labs第二关分析

1、首先我们使用phpstudy和sqli-labs搭建注入平台,可见工具搭建方法,打开第二关系统正常运行如下。

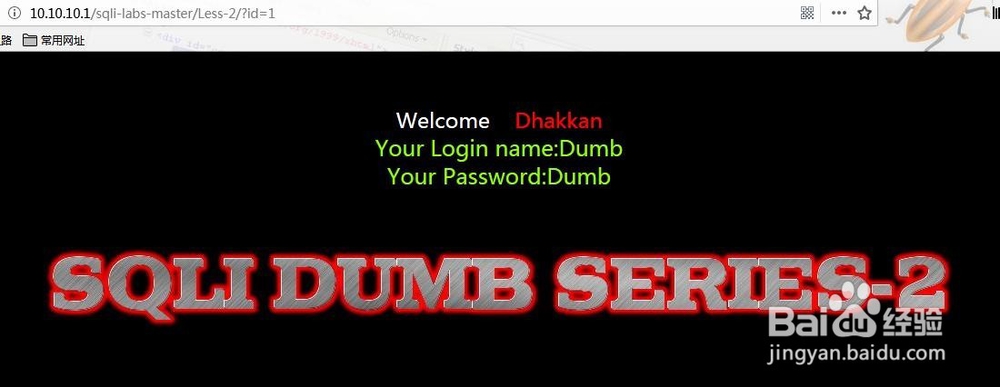

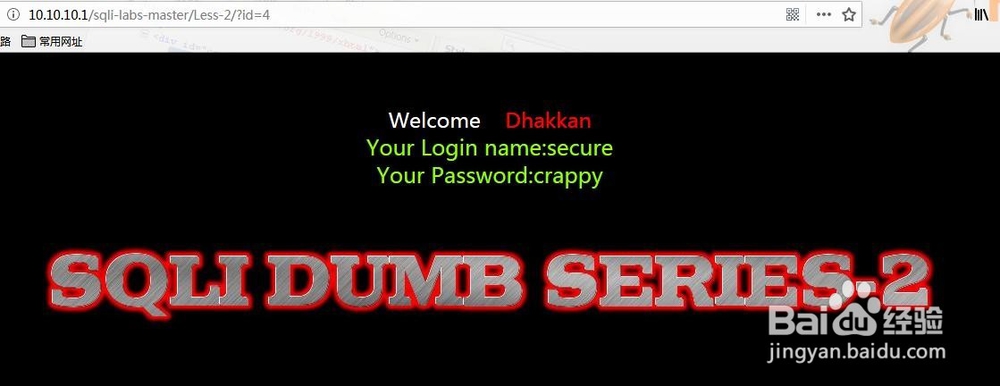

2、常规性测试,输入不同的id参数,返回不同的显示结果,如id=1、id=4根据网页返回的结果,我们可以猜测后台sql语句为 select * from table where id =input。

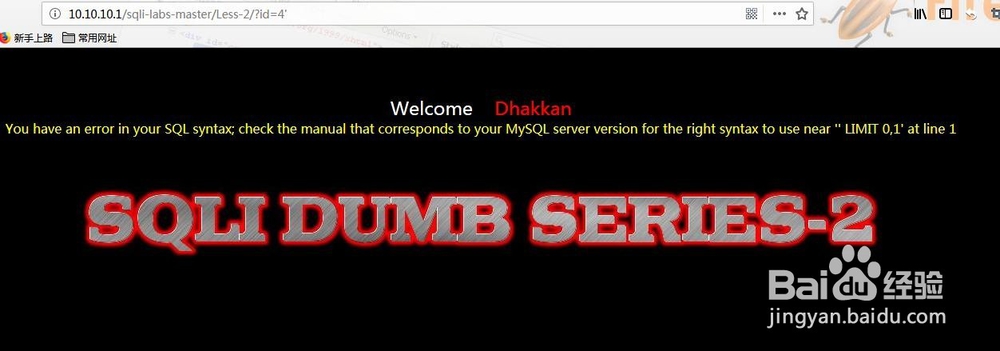

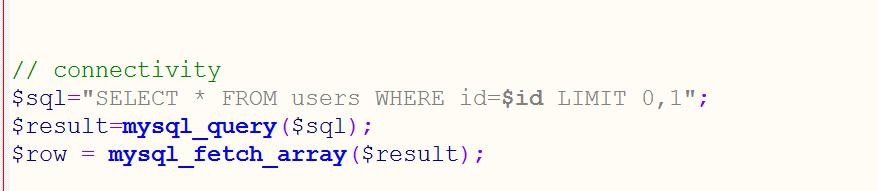

3、单引号测试,最外层单引号错误信息near ' LIMIT 0,1'at line 1 由此我们可以确定SQL后台语句为select * from table where id =input。

4、攻击代码可以为:select * from table where id = input 攻击代码,使用order by 数字 来确定列。如下图所示确定出3列。

5、跟句union注入方式查看当前库的名称,union注入方法可查看之前文档。如下图查询到当前库为security。

6、查看less-2源代码,验证之前的判断。

阅读量:183

阅读量:122

阅读量:20

阅读量:40

阅读量:33